深入探讨:如何利用SamInside工具破解Linux系统

在网络安全领域,密码破解一直是一个备受关注的话题。虽然大多数情况下,这种行为被视为非法和不道德,但在某些合法场景下,如安全测试和系统恢复,了解密码破解的原理和工具显得尤为重要。本文将深入探讨如何使用SamInside工具破解Linux系统,并提供一些实用的建议和注意事项。

什么是SamInside?

SamInside是一款专门用于破解Windows系统密码的工具,它能够通过暴力破解、字典攻击等方式恢复或重置Windows系统的密码。然而,对于Linux系统,SamInside并不直接支持。因此,我们需要通过一些间接的方法来利用SamInside破解Linux系统。

准备工作

在开始之前,我们需要准备以下工具和环境:

- SamInside:用于破解Windows密码的工具。

- Kali Linux:一款专为渗透测试和安全审计设计的Linux发行版。

- VirtualBox:用于创建虚拟机环境。

- Windows虚拟机:用于运行SamInside工具。

步骤详解

1. 创建虚拟机环境

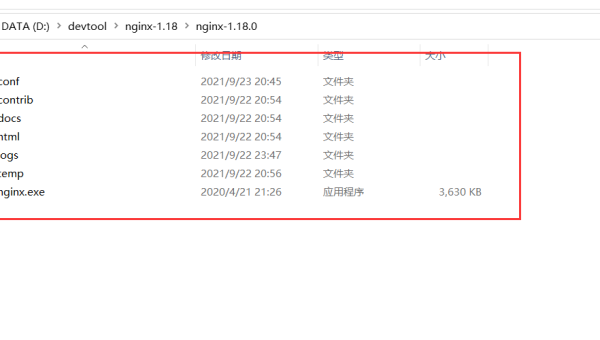

首先,我们需要在VirtualBox中创建一个Windows虚拟机,并安装SamInside工具。同时,还需要创建一个Kali Linux虚拟机,用于模拟Linux系统环境。

2. 获取Linux密码哈希

在Kali Linux中,Linux系统的密码通常存储在/etc/shadow文件中。我们需要获取该文件中的密码哈希值。可以通过以下命令查看/etc/shadow文件内容:

sudo cat /etc/shadow3. 将哈希值导入SamInside

将获取到的Linux密码哈希值复制到Windows虚拟机中,并导入SamInside工具。SamInside支持多种哈希格式,包括LM、NTLM、MD5等。我们需要确保导入的哈希格式与Linux系统使用的哈希算法一致。

4. 开始破解

在SamInside中,选择适当的破解方式(如字典攻击或暴力破解),并开始破解过程。破解时间取决于密码的复杂性和计算机的性能。

注意事项

- 合法性:在进行任何密码破解操作之前,确保你拥有合法的权限。未经授权的密码破解行为是违法的。

- 道德性:即使在合法的情况下,也要考虑密码破解行为的道德影响。确保你的行为不会对他人造成不必要的困扰或损害。

- 安全性:在破解过程中,确保你的操作不会对系统或数据造成损害。建议在虚拟机环境中进行测试,以避免对实际系统产生影响。

个人经验总结

在实际操作中,我发现SamInside虽然是一款强大的Windows密码破解工具,但在破解Linux系统密码时存在一定的局限性。为了更好地破解Linux系统密码,我建议结合其他工具(如John the Ripper)进行多方面的尝试。此外,保持工具的更新和熟悉最新的破解技术也是提高成功率的关键。

结论

通过本文的介绍,我们了解了如何利用SamInside工具间接破解Linux系统密码。虽然这一过程较为复杂,但在合法和道德的前提下,掌握这些技术对于系统安全测试和恢复具有重要意义。希望本文能为读者提供有价值的参考和启发。

参考资料:

暂无评论内容